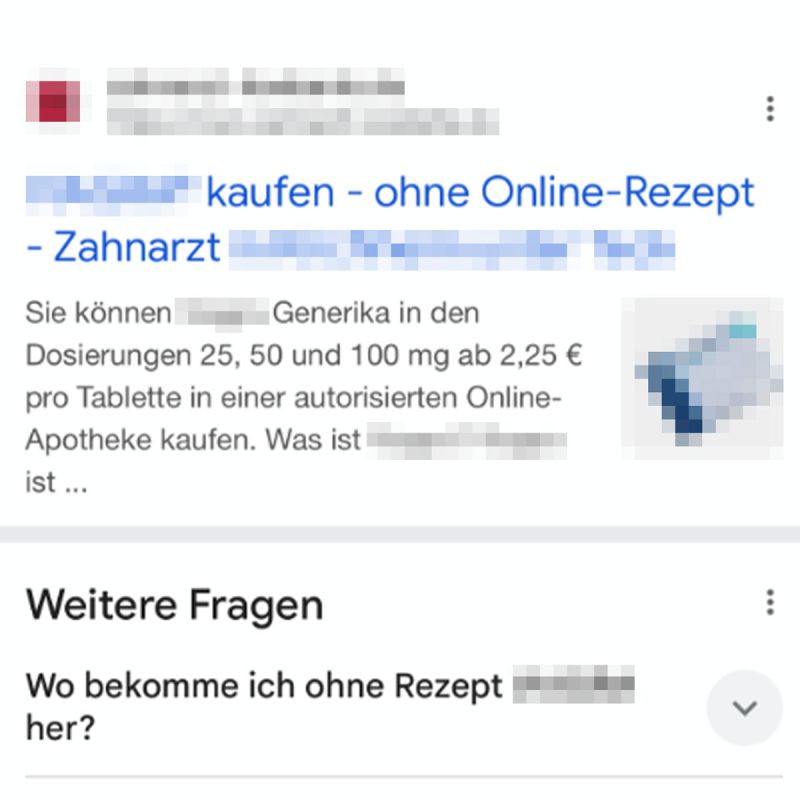

Du googelst deine Firma. Und zwischen deinen echten Seiten findest du Einträge für dubiose rezeptpflichtige Medikamente. "Kaufen", "ohne Rezept", "Online Apotheke". Du denkst, das muss ein Fake sein. Ist es nicht. Es ist deine Domain.

Das ist nicht nur ein Sicherheitsproblem. Sondern vor allem auch eine Zuständigkeitsfrage.

- Eine Website ist ein öffentlich erreichbares System - keine Broschüre

- Das Problem ist selten Technik, sondern fehlende Zuständigkeit

- Quick-Check + klare Zuständigkeit verhindern den Großteil der Fälle

Diese Geschichte ist kein Einzelfall. Sie passiert täglich, automatisiert, im großen Stil. Und sie zeigt ein grundsätzliches Problem: Viele Unternehmen behandeln ihre Website wie ein Marketing-Asset. In Wahrheit ist sie Infrastruktur - ein öffentlich erreichbares System, das betrieben, gewartet und geschützt werden muss.

Marketing vs. technische Verantwortung

Wer ist in deinem Unternehmen für die Website zuständig? Marketing, weil dort die Inhalte entstehen? Die IT, weil es ein technisches System ist? Oder eine externe Agentur, die vor drei Jahren das Design geliefert hat?

In vielen Organisationen fällt die Website zwischen die Stühle. Marketing kümmert sich um Texte und Bilder. Die IT hat andere Prioritäten. Und die Agentur wartet auf den nächsten Auftrag. Das Ergebnis: Niemand fühlt sich für den Betrieb verantwortlich. Für Updates, Backups, Monitoring, Sicherheit.

Solange alles funktioniert, fällt das nicht auf. Aber Websites sind keine statischen Plakate. Sie sind Software, die auf Servern läuft, Daten verarbeitet und öffentlich erreichbar ist. 24 Stunden am Tag, 7 Tage die Woche.

Was passiert, wenn niemand hinschaut

Angreifer scannen automatisiert Millionen von Websites nach veralteten Plugins, schwachen Passwörtern und bekannten Sicherheitslücken. WordPress, Joomla, Typo3 - das CMS ist dabei zweitrangig. Entscheidend ist, ob es gepflegt wird.

Sobald ein Zugang gefunden ist, wird er oft sehr schnell automatisiert missbraucht. Versteckte Seiten werden eingebaut. Hunderte davon. Vollgestopft mit Keywords für rezeptpflichtige Medikamente. Google indexiert diese Seiten, weil sie auf einer vertrauenswürdigen Domain liegen. Nutzer, die über Google kommen, werden auf dubiose Shops umgeleitet. Die Angreifer kassieren.

Das Perfide: Wer die Website direkt aufruft, sieht nichts. Die Spam-Inhalte erscheinen nur für Besucher, die über Suchmaschinen kommen - gesteuert per Referer-Check und User-Agent-Erkennung.

Diese Technik nennt sich Cloaking. Der Server prüft bei jedem Aufruf, woher der Besucher kommt. Suchmaschinen-Crawler bekommen die Spam-Inhalte zu sehen. Menschliche Besucher, die direkt navigieren, sehen die normale Seite. Deshalb bleibt der Angriff oft monatelang unentdeckt.

Das trifft nicht nur Tech-Firmen. Sondern Kanzleien, Arztpraxen, Vereine, Kindergärten. Weil es ein Massenangriff ist. Automatisiert. Kein gezielter Hack - ein Netz, das systematisch nach Schwachstellen sucht.

Kein Randproblem

SEO-Spam auf kompromittierten Websites ist kein Nischenthema. Der Sucuri Malware Trends Report 2024 dokumentiert hunderttausende betroffene Websites - allein durch einen einzigen Scanner. SEO-Spam ist dabei eines der häufigsten Muster auf kompromittierten Websites.

Das BSI stellt in seinem Lagebericht fest, dass insbesondere kleine und mittlere Unternehmen unter unzureichendem Schutz ihrer Web-Angriffsflächen leiden. Die Zahl der gemeldeten WordPress-Schwachstellen steigt laut Wordfence Jahresbericht 2024 weiter an. Das Problem wird nicht kleiner.

Wenn Google erkennt, dass auf einer Domain Methoden eingesetzt werden, die gegen die eigenen Richtlinien verstoßen, kann Google betroffene Seiten oder im Extremfall große Teile einer Website in der Sichtbarkeit stark einschränken oder aus den Suchergebnissen entfernen. Für Unternehmen, die auf lokale Sichtbarkeit angewiesen sind, bedeutet das: keine Auffindbarkeit, keine Anfragen, aufwendige Bereinigung.

"Läuft doch" ist kein Zustand

Zur Entfernung aus dem Google-Index kommt der Reputationsschaden. Wenn Mandanten oder Patienten den Firmennamen googeln und zwischen den Ergebnissen Spam für dubiose Medikamente finden, ist das Vertrauen beschädigt - unabhängig davon, wer schuld ist.

Typische blinde Flecken - wie viele davon treffen auf dein Unternehmen zu?

- CMS, Plugins und Themes werden regelmäßig aktualisiert

- Jemand prüft regelmäßig, ob die Website noch das zeigt, was sie soll

- Backups existieren, werden extern gespeichert und wurden getestet

- Alle Zugänge haben starke Passwörter und Zwei-Faktor

- Es gibt eine konkrete Person, die für den Betrieb verantwortlich ist

Quick-Check in 2 Minuten

Öffne Google und gib einen der folgenden Suchbefehle ein:

site:deinedomain.de kaufen ohne rezeptsite:deinedomain.de viagra cialissite:deinedomain.de generikaWenn Ergebnisse erscheinen, die nicht von dir stammen, ist die Domain kompromittiert.

Als zweiten Schritt: Google Search Console einrichten, falls noch nicht geschehen. Dort zeigt der Bericht "Sicherheitsprobleme" an, ob Google verdächtige Inhalte auf deiner Domain erkannt hat. Außerdem lassen sich über die URL-Prüfung einzelne Seiten so anzeigen, wie Google sie sieht - inklusive eventuell gecloakter Inhalte.

Verantwortung klären

Prävention ist kein Hexenwerk. Aber sie erfordert, dass jemand sich zuständig fühlt. Nicht "die Agentur von damals". Eine konkrete Person im Unternehmen.

| Aufgabe | Verantwortlich | Rhythmus |

|---|---|---|

| Updates CMS/Plugins | ___ | wöchentlich |

| Backups (extern, getestet) | ___ | täglich |

| Monitoring / Search Console | ___ | monatlich |

| Zugänge / 2FA | ___ | sofort + regelmäßig |

| Incident-Plan | ___ | vorhanden? ja / nein |

Das BSI weist darauf hin, dass bei kompromittierten Websites eine punktuelle Bereinigung oft nicht ausreicht. Im Ernstfall heißt das: System isolieren, Angriffsvektor analysieren und erst nach vollständiger Bereinigung wieder live gehen. Anschließend eine Sicherheitsüberprüfung über die Google Search Console beantragen.

Eine Website ist kein Projekt, das nach dem Launch abgeschlossen ist. Sie ist ein System, das Betrieb braucht. Wer das ignoriert, riskiert nicht nur Spam in den Suchergebnissen - sondern unnötige operative Risiken.

Quellen

- Sucuri: SiteCheck Malware Trends Report 2024

- Sucuri: Hacked Website & Malware Threat Report 2023

- BSI: Lagebericht zur IT-Sicherheit 2024

- BSI: Prävention und Erste Hilfe bei Website-Kompromittierung

- Wordfence: 2024 Annual WordPress Security Report

- Google: Spam Policies for Google Web Search

- Google: Security Issues Report (Search Console)